Neste artigo, você aprenderá como identificar os e-mails de phishing mais comuns e as técnicas que os cibercriminosos usam para enganá-lo. Mostraremos os sinais de alerta que você deve conhecer e o que fazer se receber uma mensagem suspeita em sua caixa de entrada.

Pontos-chave

Proteja-se do phishing conhecendo os sinais de alerta e aplicando medidas preventivas que podem salvar suas informações pessoais e financeiras.

• Identifique os principais sinais: Endereços suspeitos, erros gramaticais, urgência falsa e solicitações de dados pessoais são indicadores claros de phishing.

• Nunca interaja com conteúdo suspeito: Não clique em links ou baixe arquivos de e-mail duvidosos; Verifique sempre diretamente com a entidade oficial.

• Ative a verificação em duas etapas: essa medida extra protege suas contas, mesmo que os cibercriminosos obtenham sua senha.

• Mantenha-se atualizado e treinado: a educação contínua sobre novas técnicas de phishing é sua melhor defesa contra essas ameaças em constante evolução.

• Denuncie tentativas de fraude: denuncie e-mails suspeitos ao seu fornecedor e empresas falsificadas para ajudar a evitar ataques futuros.

Lembre-se de que o phishing é responsável por 15% de todas as violações de dados e quase 30% das pessoas abrem e-mails fraudulentos. Sua vigilância pessoal continua sendo a primeira linha de defesa mais eficaz contra esses ataques.

O que é phishing e por que você deve saber sobre essa ameaça?

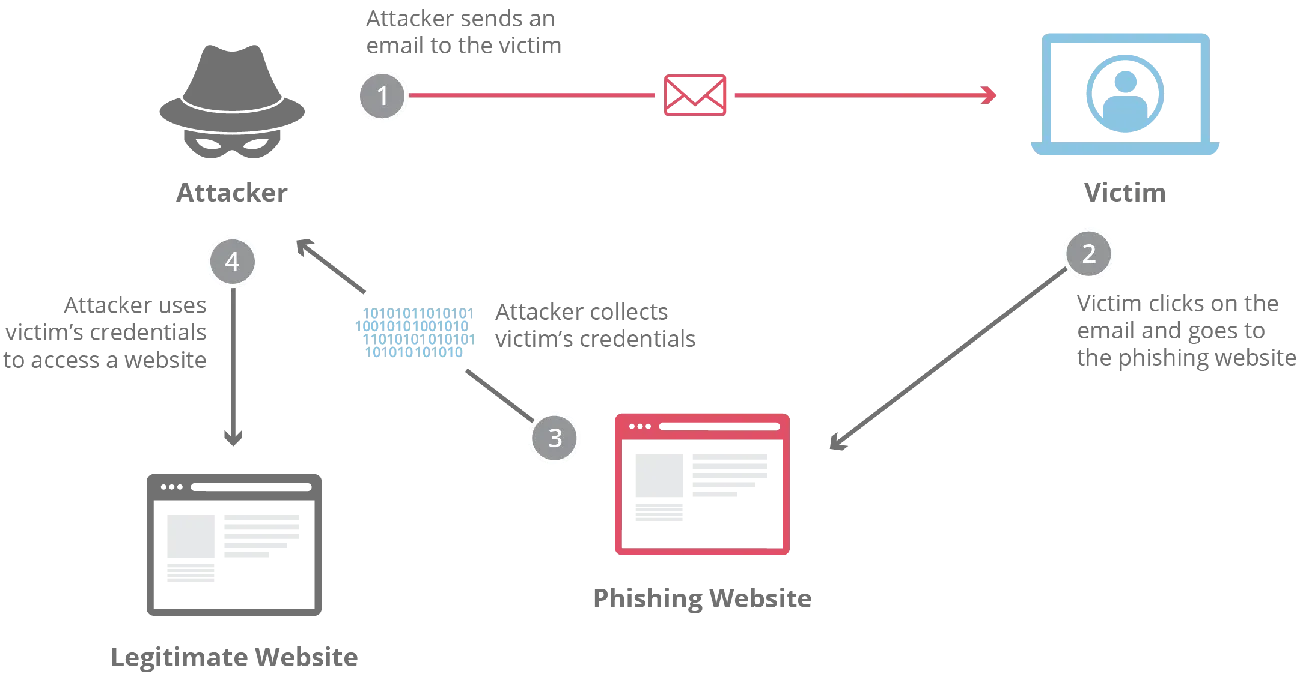

Fonte da imagem: Cloudflare

Phishing é uma técnica usada por cibercriminosos para roubar informações confidenciais, como senhas, números de cartão de crédito ou dados bancários. Os invasores se passam por empresas legítimas e enviam mensagens fraudulentas para enganá-lo. Essa ameaça se tornou o método mais eficaz de crime cibernético porque explora algo muito humano: confiança.

Como os invasores executam o phishing passo a passo?

Os cibercriminosos seguem um processo sistemático para enganar suas vítimas. Veja como funciona:

Passo 1: O invasor define seus alvos e seleciona vítimas em potencial.

Passo 2: Faça uma pesquisa preliminar sobre você ou sua empresa.

Etapa 3: Identifique e pesquise alvos específicos em detalhes.

Passo 4: Escreva a mensagem usando técnicas de engenharia social.

Passo 5: Ele envia o e-mail fingindo ser uma entidade confiável.

O sucesso desses ataques está na criação de um falso senso de urgência. Os golpistas usam técnicas de manipulação emocional para fazer você agir sem pensar. Um fato que pode surpreendê-lo: o phishing é responsável por 15% de todas as violações de dados, com um custo médio para as organizações de US$ 4,88 milhões.

Qual é a diferença entre o phishing e outros ataques cibernéticos?

Enquanto outros ataques visam vulnerabilidades técnicas, o phishing explora o erro humano. Eles pressionam você a tomar decisões precipitadas. Ao contrário do ransomware que sequestra sistemas ou dos ataques DDoS que travam os serviços, o phishing busca especificamente roubar suas informações pessoais ou financeiras.

Aqui está um fato preocupante: quase 30% das pessoas abrem os e-mails fraudulentos que recebem e outros 13% clicam no link malicioso. Isso mostra por que é tão importante que você aprenda a identificá-los.

Tipos de phishing que você deve conhecer

Recomendamos que você se familiarize com estes termos específicos para se proteger melhor:

Vishing: Combinação de “voz” e “phishing”. Os golpistas ligam para você se passando por funcionários do seu banco para obter chaves SMS ou tokens digitais.

Smishing: Phishing por meio de mensagens SMS. Você recebe mensagens de texto de supostos bancos pedindo que você ligue para números falsos ou siga links fraudulentos.

Pharming: Ele redireciona você para páginas falsas por meio de pop-ups, sem a necessidade de clicar em links.

Pesca da baleia: Ataques direcionados a executivos de alto nível, usando e-mails personalizados sobre assuntos corporativos urgentes.

Lembre-se de que esses métodos estão em constante evolução. Os invasores usam tecnologias como inteligência artificial para criar mensagens mais atraentes e difíceis de detectar.

7 sinais que ajudam a identificar e-mails de phishing

Como você pode saber se o e-mail que você acabou de receber é legítimo ou uma farsa? Os cibercriminosos cometem erros que você pode detectar facilmente se souber o que procurar. Aqui estão sete indicadores-chave a serem verificados antes de interagir com qualquer mensagem.

Etapa 1: verificar o endereço do remetente

Examine cuidadosamente o domínio de onde vem o e-mail. Os endereços fraudulentos incluem caracteres adicionais ou pequenas modificações. Em vez de “amazon.com”, você pode encontrar “amaz0n-secure.com” ou “amazon-verificacion.com”.

Lembre-se de passar o mouse sobre o endereço do remetente sem clicar. Se o endereço que aparece for diferente do mostrado, é um sinal de alerta vermelho claro.

Etapa 2: procure erros no texto

As empresas profissionais revisam cuidadosamente suas comunicações. Se você encontrar erros ortográficos ou gramaticais óbvios, tenha cuidado com a mensagem. Às vezes, os golpistas incluem deliberadamente esses erros para filtrar pessoas mais vulneráveis.

Passo 3: Analise o assunto do e-mail

“Verificação de senha necessária imediatamente” é o assunto mais usado em ataques de phishing, com 43% de eficácia. Os golpistas usam frases alarmantes para criar urgência artificial. Sempre tenha cuidado com mensagens que exijam ação imediata ou ameacem bloquear sua conta.

Etapa 4: Identificar solicitações de informações pessoais

Nenhuma empresa legítima solicitará senhas, números de cartão de crédito ou códigos de segurança por e-mail. Bancos e entidades comerciais usam canais seguros para solicitar esse tipo de informação. Se você receber essa solicitação, é phishing.

Etapa 5: avaliar ofertas suspeitas

Prêmios inesperados, restituições de impostos não solicitadas ou ganhos inesperados são sinais típicos de golpes. Se você não participou de nenhum sorteio ou não solicitou informações sobre esses serviços, é muito provável que seja uma farsa.

Etapa 6: não interaja com links ou arquivos

Antes de clicar em qualquer link, passe o mouse sobre ele para ver o URL real. Arquivos executáveis (.EXE), documentos do Office e PDFs podem conter malware. Se você não esperava receber esses arquivos, não os abra.

Etapa 7: verificar as informações de contato

Os e-mails legítimos incluem dados completos da empresa: endereços físicos, números de telefone e links para sites oficiais. A ausência de informações de contato detalhadas é um sinal de alerta que você não deve ignorar.

Recomendamos aplicar essas sete etapas sempre que receber um e-mail suspeito. A combinação de vários indicadores aumenta significativamente a probabilidade de que seja uma tentativa de phishing.

O que fazer se você receber um e-mail suspeito

Você identificou uma mensagem suspeita em sua caixa de entrada? Fazer a coisa certa pode salvar sua conta e proteger seus dados pessoais. Abaixo, mostraremos as etapas que você deve seguir para minimizar os riscos.

Etapa 1: verificar os detalhes do remetente

Examine cuidadosamente as informações do remetente antes de realizar qualquer ação. Na maioria dos clientes de e-mail, você pode acessar os cabeçalhos completos das mensagens selecionando opções como “Exibir fonte da mensagem” ou “Propriedades”.

Recomendamos o uso de ferramentas como MessageHeader para interpretar esses dados técnicos de maneira simples. Isso permitirá que você verifique se o endereço IP realmente corresponde à organização que afirma ser.

Etapa 2: não interagir com o conteúdo da mensagem

Lembre-se de que, se você suspeitar que um e-mail é fraudulento, nunca clique em nenhum link ou baixe anexos. Mesmo que o link pareça legítimo, ele pode conter malware perigoso para o seu dispositivo.

Se você precisar verificar alguma informação com a entidade, vá diretamente ao site oficial digitando a URL em seu navegador. Nunca use os links no e-mail suspeito.

Etapa 3: denunciar a tentativa de phishing

É essencial denunciar essas tentativas para proteger outros usuários. O processo é simples:

- No Gmail: selecione a mensagem, toque no botão de três pontos e escolha “Denunciar phishing”

- No Outlook: Selecione o e-mail, depois “Denunciar” e, finalmente, “Phishing”

Se a mensagem se passar por uma empresa reconhecida, recomendamos que você entre em contato diretamente com ela para alertá-la sobre a tentativa de fraude.

Passo 4: Aja rapidamente se você clicou acidentalmente

Se você interagiu acidentalmente com o e-mail suspeito, desconecte imediatamente seu dispositivo da Internet. Isso impedirá que o malware se espalhe ou envie seus dados para cibercriminosos.

Em seguida, execute uma verificação completa com seu software antivírus. Recomendamos alterar as senhas de suas contas importantes de outro dispositivo seguro, especialmente se você inseriu credenciais em sites suspeitos.

Ferramentas e práticas recomendadas para evitar phishing

Para proteger suas contas contra ataques de phishing , recomendamos combinar ferramentas tecnológicas com boas práticas preventivas. A implementação de várias camadas de segurança reduz significativamente os riscos aos seus dados.

Ativar filtros de spam e verificação em duas etapas

A verificação em duas etapas adiciona uma camada extra de segurança, mesmo que sua senha seja comprometida. Ao fazer login, você precisará de sua senha e de uma segunda etapa de verificação: um código enviado para o seu telefone ou gerado por um aplicativo autenticador.

Essa proteção é especialmente eficaz contra phishing. Mesmo que os cibercriminosos obtenham sua senha, eles não poderão acessar sua conta sem o segundo fator de autenticação.

Use software antimalware e antivírus

Recomendamos software antimalware, como Microsoft Defender, Malwarebytes ou Bitdefender, para proteção em tempo real contra ameaças digitais. Essas ferramentas verificam ativamente e-mails e anexos em busca de conteúdo malicioso antes que ele possa danificar seu sistema.

Além disso, eles incluem recursos anti-phishing específicos que identificam e bloqueiam automaticamente sites fraudulentos.

Treinamento contínuo da equipe

O treinamento regular de segurança cibernética reduz significativamente o risco de ataques bem-sucedidos. As empresas podem implementar programas de conscientização que incluem simulações controladas de phishing para treinar funcionários.

De acordo com estudos recentes, 86% dos funcionários clicam em links de phishing sem treinamento adequado. Lembre-se de que a educação continuada é sua melhor defesa.

Protocolos SPF, DKIM e DMARC para empresas

Se você administra uma empresa, recomendamos implementar esses três protocolos de autenticação de e-mail. Eles ajudam a verificar se as mensagens são realmente provenientes do domínio que afirmam representar:

- SPF (Sender Policy Framework): especifica quais servidores estão autorizados a enviar e-mails do seu domínio.

- DKIM (DomainKeys Identified Mail): Adicione uma assinatura digital verificável aos seus e-mails.

- DMARC (Autenticação de Mensagem Baseada em Domínio): define políticas sobre o que fazer com e-mails que falham nas verificações acima.

A implementação desses protocolos é simples e fornecerá proteção adicional contra falsificação de domínio.

Proteger seus dados contra phishing está em suas mãos

Os ataques de phishing continuarão a ser uma ameaça real às suas contas pessoais e dados financeiros. No entanto, agora você tem as ferramentas necessárias para identificar essas tentativas de fraude antes que elas causem danos.

Lembre-se de que sua vigilância pessoal é a primeira linha de defesa mais eficaz. Os filtros de spam e antivírus ajudam, mas sua capacidade de reconhecer endereços suspeitos, erros gramaticais e solicitações urgentes faz toda a diferença.

Recomendamos ativar a verificação em duas etapas em todas as suas contas importantes. Essa medida extra protege suas informações, mesmo que os cibercriminosos coloquem as mãos em sua senha. É um investimento de tempo que pode evitar que você perca o acesso às suas contas ou sofra perdas financeiras.

Se você receber um e-mail suspeito, não entre em pânico. Siga as etapas que você aprendeu: verifique o remetente, não clique em links duvidosos e relate o incidente ao seu provedor de e-mail.

A educação sobre essas ameaças é um processo contínuo. Os cibercriminosos estão constantemente aperfeiçoando suas técnicas, mas seu conhecimento também pode crescer. Mantenha-se informado sobre as novas modalidades de phishing e compartilhe essas informações com familiares e colegas de trabalho.

A validação de endereços de e-mail usando ferramentas como o verificador de e-mail ajuda a identificar endereços errados e e-mails inválidos que podem ser usados como remetentes de ataques.

Se você tiver alguma dúvida sobre a segurança do seu e-mail ou precisar de ajuda para implementar medidas preventivas, nossa equipe terá prazer em ajudar. A proteção dos seus dados pessoais é uma responsabilidade partilhada.

Perguntas frequentes

1º trimestre. Quais são os sinais mais comuns de um e-mail de phishing?

Os sinais mais comuns incluem endereços de e-mail suspeitos, erros ortográficos e gramaticais, senso de urgência injustificado, solicitações de informações pessoais e links ou anexos maliciosos.

2º trimestre. Como posso verificar se um e-mail é legítimo ou uma tentativa de phishing?

Verifique cuidadosamente o endereço do remetente, não clique em links suspeitos, desconfie de solicitações urgentes de informações pessoais e verifique diretamente com a empresa supostamente remetente por meio de seus canais oficiais.

3º trimestre. O que devo fazer se achar que recebi um e-mail de phishing?

Não interaja com o conteúdo do e-mail, denuncie a mensagem ao seu provedor de e-mail, alerte a empresa representada, se aplicável, e execute uma verificação antivírus se tiver clicado em links ou arquivos baixados.

4º trimestre. Quais medidas de segurança posso implementar para me proteger contra phishing?

Ative a verificação em duas etapas em suas contas, use um software antimalware atualizado, mantenha-se informado sobre as técnicas de phishing mais recentes e tenha cuidado com comunicações não solicitadas que solicitam informações pessoais ou financeiras.

Pergunta 5. Por que o phishing é considerado tão perigoso em comparação com outros tipos de ataques cibernéticos?

O phishing é particularmente perigoso porque explora a confiança humana e erros de julgamento, pode escapar de muitas medidas técnicas de segurança e geralmente resulta no roubo direto de informações confidenciais ou financeiras, causando danos significativos a indivíduos e organizações.