In questo articolo imparerete come impostare correttamente i protocolli di autenticazione SPF, DKIM e DMARC in modo che le vostre e-mail arrivino direttamente nella casella di posta dei vostri contatti. Ti mostreremo passo dopo passo come implementare questi sistemi di verifica che proteggeranno il tuo dominio dal furto di identità e miglioreranno significativamente l’efficacia delle tue campagne di email marketing.

Scoprirai gli strumenti necessari per verificare le tue impostazioni, evitare gli errori più comuni che le aziende commettono durante l’implementazione di questi protocolli e imparare a interpretare i rapporti DMARC per ottimizzare continuamente le prestazioni delle tue spedizioni.

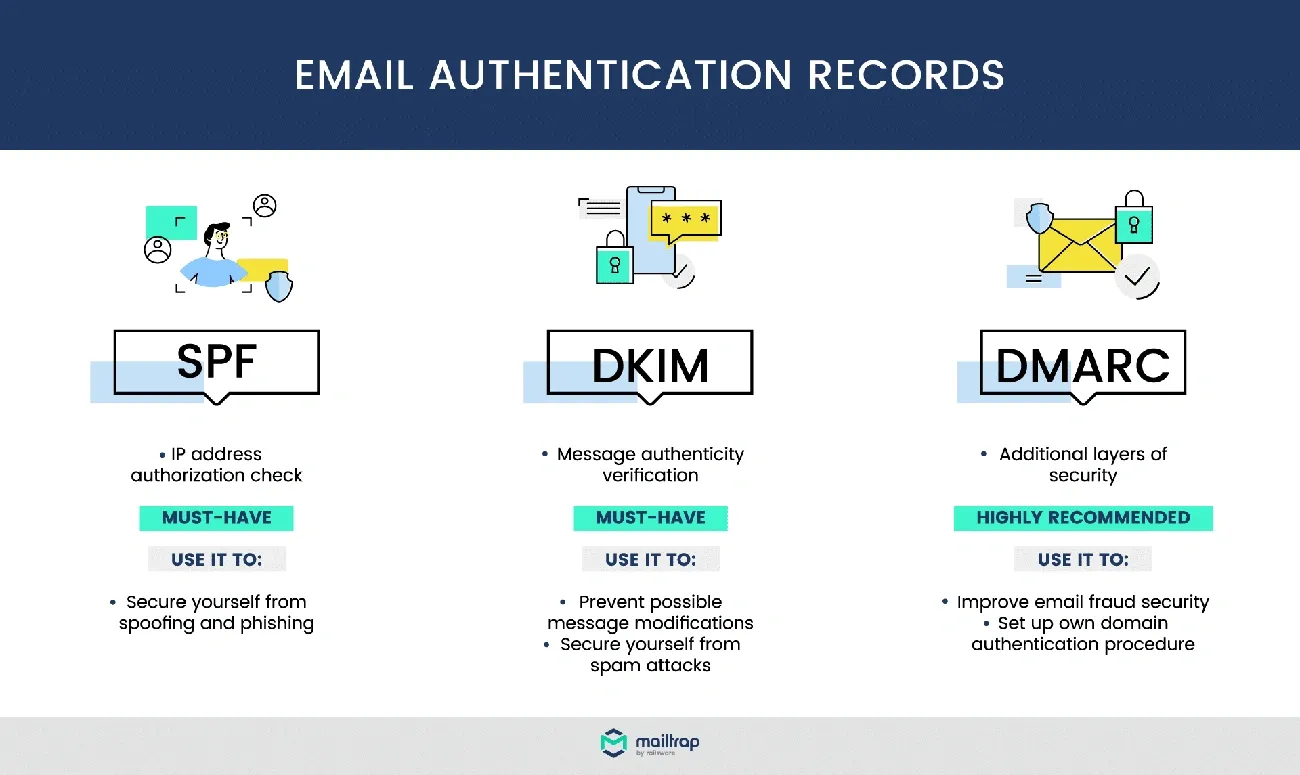

Punti chiave di SPF, DKIM e DMARC

L’implementazione corretta di SPF, DKIM e DMARC è fondamentale per massimizzare l’efficacia delle campagne di email marketing e proteggere la reputazione digitale.

– SPF, DKIM e DMARC lavorano insieme: questi tre protocolli si completano a vicenda per creare un sistema di autenticazione completo che convalida sia il server di invio che l’integrità del contenuto.

• Miglioramento diretto della deliverability: la giusta configurazione può generare un miglioramento fino al 10% della deliverability, riducendo significativamente le email contrassegnate come spam.

• L’implementazione graduale è fondamentale: inizia con una politica “nessuno” da monitorare, procedi fino alla “quarantena” con percentuali incrementali e infine applica “rifiuta” per la massima protezione.

– Protezione dallo spoofing: il DMARC blocca efficacemente i tentativi di spoofing che potrebbero danneggiare il vostro marchio e la fiducia dei vostri clienti.

– Monitoraggio continuo necessario: i report DMARC forniscono dati preziosi per ottimizzare le configurazioni e identificare i problemi di autenticazione in tempo reale.

L’implementazione corretta di questi protocolli non solo protegge il tuo dominio da attacchi dannosi, ma ottimizza anche le prestazioni delle tue campagne assicurando che i tuoi messaggi raggiungano direttamente la casella di posta principale dei tuoi destinatari.

Ricorda che prima di inviare qualsiasi campagna di email marketing si consiglia vivamente di utilizzare un servizio di convalida delle email per rilevare indirizzi non validi ed evitare problemi di deliverability.

Cosa sono SPF, DKIM e DMARC e perché è necessario implementarli?

Fonte immagine: Mailtrap

I protocolli SPF, DKIM e DMARC funzionano come un sistema di tripla verifica che autentica le tue e-mail e protegge il tuo dominio dallo spoofing. Ricordate che questi tre standard si completano a vicenda: mentre SPF verifica il server di invio, DKIM protegge il contenuto del messaggio e DMARC imposta le politiche di autenticazione.

SPF: Come verificare che il server sia autorizzato a inviare le tue email

Il Sender Policy Framework (SPF) funziona utilizzando i record TXT nel DNS che specificano quali server possono inviare email dal tuo dominio. Quando un server riceve un messaggio da parte vostra, verifica automaticamente se l’indirizzo IP del mittente corrisponde ai server autorizzati nel record SPF.

Il sistema di verifica SPF può restituire i seguenti risultati:

- Pass: il server è autorizzato a inviare email dal tuo dominio

- Errore: il server non è autorizzato (rifiutato definitivamente)

- Nessuno: nessun record SPF per il tuo dominio

- Neutro: il record SPF esiste ma non specifica gli indirizzi IP autorizzati

- Errore software: probabilmente il server non è autorizzato

- Errore temporaneo

- Errore permanente: il record SPF contiene errori di sintassi

Ti consigliamo di tenere presente che SPF ha un limite importante: convalida solo l’indirizzo MAIL FROM (invisibile agli utenti) e fallisce quando i messaggi vengono inoltrati da altri sistemi.

DKIM: la firma digitale che garantisce l’integrità dei tuoi messaggi

DKIM (DomainKeys Identified Mail) utilizza la crittografia a chiave pubblica per firmare digitalmente parti specifiche del messaggio, assicurandosi che non sia stato modificato durante l’invio. A differenza di SPF, le firme DKIM rimangono valide anche quando la posta viene inoltrata.

Come funziona il processo di verifica DKIM?

Passaggio 1: il server di posta firma il messaggio con una chiave privata segreta

Passaggio 2: la firma DKIM è inclusa nell’intestazione del messaggio

Passaggio 3: il server ricevente ottiene la chiave pubblica dai record DNS

Passaggio 4: verifica la firma per confermare l’autenticità del messaggio

DKIM integra perfettamente l’SPF perché è in grado di convalidare le e-mail che potrebbero non superare la verifica dell’SPF, in particolare i messaggi inoltrati o inviati tramite servizi di hosting condiviso.

DMARC: la tua politica di sicurezza per le email non autenticate

Il DMARC (Domain-based Message Authentication, Reporting and Conformance) si basa su SPF e DKIM per creare una politica di autenticazione completa. Oltre a controllare l’allineamento tra i domini, il DMARC ti dice esattamente cosa succede alle e-mail che utilizzano il tuo dominio.

Le tre politiche DMARC disponibili sono:

- Nessuno (p=nessuno): monitora solo senza intervenire sui messaggi sospetti

- Quarantena (p=quarantena): invia messaggi sospetti alla cartella spam

- Rifiuta (p=rifiuta): rifiuta completamente i messaggi che non superano l’autenticazione

Il DMARC genera anche rapporti aggregati e forensi che consentono di identificare le fonti legittime di posta, rilevare i tentativi di spoofing e regolare le impostazioni per migliorare la deliverability.

Se implementi correttamente questi tre protocolli, otterrai la massima protezione contro gli attacchi di phishing e spoofing, migliorando significativamente i tassi di consegna delle tue campagne di email marketing.

Come configurare correttamente SPF, DKIM e DMARC

Ti mostreremo passo dopo passo come implementare questi protocolli di autenticazione nel tuo dominio. Sebbene il processo richieda configurazioni tecniche specifiche, seguire le nostre istruzioni ti aiuterà a proteggere il tuo dominio in modo efficace senza la necessità di conoscenze avanzate.

Creazione di record TXT in DNS

Per configurare questi protocolli di autenticazione, devi aggiungere record TXT specifici nelle impostazioni DNS del tuo dominio. Puoi farlo tramite il pannello di amministrazione del tuo registrar di domini o servizio di hosting.

Impostazioni SPF:

Vai al pannello di amministrazione DNS del tuo dominio e crea un nuovo record TXT. Nel campo Host/Nome, inserisci “@” (che rappresenta il tuo dominio principale). Per il valore del record, utilizzare il formato: v=spf1 a mx include:_spf.ejemplo.com -all

Impostazioni DKIM:

Per prima cosa è necessario generare le chiavi pubbliche e private. Molti provider di posta elettronica, come Google Workspace o Microsoft 365, generano automaticamente queste chiavi. Una volta ottenute le chiavi, crea un record TXT in cui l’host/nome è “selector._domainkey” (dove “selector” è il tuo identificatore univoco) e il valore è formattato: v=DKIM1; k=rsa; p=MIGfMA0... seguito dalla tua chiave pubblica.

Impostazioni DMARC:

Per DMARC, creare un record TXT con Host/Nome “_dmarc” e come valore: v=DMARC1; p=none; rua=mailto:informes@tudominio.com

Parametri chiave: v=DMARC1, p=nessuno/quarantena/rifiuto

Il parametro v=DMARC1 indica la versione del protocollo ed è richiesto in tutti i record DMARC. Tuttavia, il più importante è p=, che definisce quale criterio applicare alle e-mail che non superano l’autenticazione.

Ti consigliamo di iniziare sempre con p=none perché questa impostazione monitora solo senza intervenire sulle tue e-mail. Una volta verificato che tutto funzioni correttamente, puoi passare all’invio p=quarantine di messaggi sospetti nella cartella spam e infine a p=reject rifiutare completamente le e-mail fraudolente.

Altri parametri importanti che è possibile configurare includono pct= l’applicazione del criterio solo a una percentuale specifica di messaggi, rua= la ricezione di report aggregati, ruf= report forensi dettagliati e sp= la definizione di criteri specifici per i sottodomini.

Ricorda che un’implementazione graduale è essenziale per evitare di bloccare le email legittime. Il processo dovrebbe essere: p=none monitorare, poi p=quarantine con percentuali incrementali, e infine p=reject quando si è verificato che non ci sono problemi.

Strumenti per verificare SPF, DKIM e DMARC in tempo reale

Una volta configurati i registri, è necessario verificare che funzionino correttamente. Per questo, puoi utilizzare diversi strumenti gratuiti:

MXToolbox ti offre verificatori specifici per il protocollo. I suoi strumenti analizzano i record DNS e visualizzano informazioni diagnostiche dettagliate su potenziali problemi di configurazione.

EasyDMARC fornisce un controllore di record DMARC specializzato che controlla la sintassi della configurazione e spiega chiaramente ogni parametro.

DMARCLY funziona in modo diverso: si invia un’e-mail check@dmarcly.com e si riceve un rapporto di autenticazione completo che include lo stato SPF, DKIM e DMARC.

URIports convalida contemporaneamente più protocolli di sicurezza della posta elettronica, inclusi i tre che è necessario configurare.

Questi strumenti non solo confermano l’esistenza dei record, ma identificano anche gli errori di sintassi e i problemi comuni, come il superamento del limite di 10 ricerche DNS sui record SPF. In caso di domande durante il processo di configurazione, il nostro team di supporto sarà lieto di aiutarti.

Quali miglioramenti noterai nelle tue campagne dopo l’implementazione di SPF, DKIM e DMARC

Una volta impostati correttamente questi protocolli di autenticazione, si verificheranno cambiamenti significativi nelle prestazioni degli invii di email marketing. I risultati sono misurabili e si riflettono direttamente nelle metriche più importanti delle tue campagne.

Meno e-mail nella cartella spam

Quando implementi SPF, DKIM e DMARC, i server di posta riconoscono immediatamente che i tuoi messaggi provengono da una fonte legittima e verificata. Questa convalida automatica fa sì che le tue e-mail abbiano la precedenza su quelle non autenticate.

Le aziende che hanno implementato con successo il DMARC segnalano un miglioramento fino al 10% della deliverability delle loro campagne. Questo miglioramento è dovuto al fatto che provider come Gmail e Yahoo danno la priorità ai mittenti che utilizzano l’autenticazione nei loro algoritmi.

Senza questi protocolli, Microsoft Office 365 invia automaticamente le e-mail non autenticate alla cartella spam. Inoltre, molti fornitori visualizzano avvisi visibili che avvisano gli utenti di potenziali rischi per la sicurezza.

Aumento del coinvolgimento con i tuoi contatti

Assicurandoti che le tue e-mail raggiungano la casella di posta principale, aumenti notevolmente le possibilità che i tuoi contatti interagiscano con i tuoi contenuti. I vantaggi includono:

- Visibilità completa dei tuoi messaggi per tutti i destinatari

- Rimuovi i punti interrogativi rossi che Gmail mostra nelle email non autenticate

- Costruire una solida reputazione come mittente affidabile

I rapporti generati da DMARC forniscono dati accurati sulle prestazioni delle spedizioni, consentendo di identificare i problemi di autenticazione e di ottimizzare continuamente i risultati.

Protezione completa dalle frodi

Il phishing rappresenta una seria minaccia per il tuo marchio e la sicurezza dei tuoi clienti. Il DMARC funge da scudo protettivo attraverso tre meccanismi chiave:

- Verifica dell’allineamento: Conferma che i domini nel campo “Da” corrispondono a quelli convalidati da SPF e DKIM

- Applicazione delle policy: imposta azioni specifiche (nessuna/quarantena/rifiuto) per gestire le email sospette

- Report: ti informa su tutti i tentativi di impersonare il tuo dominio

Questa protezione è fondamentale perché i criminali informatici spesso utilizzano domini legittimi per inviare fatture false, impersonare dirigenti aziendali o eseguire attacchi di phishing che possono compromettere la sicurezza dei tuoi clienti e danneggiare irreparabilmente la fiducia nel tuo marchio.

Errori comuni nell’implementazione del DMARC e come evitarli

Nonostante gli evidenti vantaggi, molte aziende commettono errori critici che riducono l’efficacia del DMARC. L’interesse sta crescendo in modo esponenziale, ma meno del 20% dei domini ha la propria politica DMARC correttamente configurata per proteggersi dallo spoofing.

Confondi il monitoraggio con la protezione?

Uno degli errori più frequenti è quello di credere che l’impostazione p=none Proteggi il tuo dominio. Molte aziende mantengono questa configurazione per anni, pensando erroneamente di essere protette. Tuttavia, questa politica raccoglie solo i dati senza bloccare le e-mail fraudolente.

Un altro errore critico è quello di passare direttamente a p=reject senza controllo preliminare. Ti consigliamo di evitare questa pratica in quanto probabilmente comporterà la perdita di e-mail legittime. Per prevenire questi blocchi:

- Verificare sempre l’allineamento SPF e DKIM prima di modificare le politiche

- Evita di superare il limite di 10 ricerche DNS sui tuoi record SPF

- Utilizzare le firme DKIM per tutte le e-mail in uscita

- Non dimenticare di impostare le registrazioni per i sottodomini e i domini inattivi

Implementazione progressiva: la chiave del successo

Il percorso verso un’implementazione di successo richiede pazienza e un approccio graduale. Invece di applicare immediatamente i criteri restrittivi, seguire questa sequenza:

Passaggio 1: iniziare con p=none per 4-6 settimane per monitorare senza impatto

Passaggio 2: passare a p=quarantine percentuali incrementali (pct = 5, 25, 50, 75, 100)

Passaggio 3: infine, implementare p=reject seguendo la stessa progressione percentuale

Questa strategia consente di identificare e risolvere i problemi in modo progressivo. Ricorda che puoi utilizzare il tag pct= per applicare i criteri solo a una percentuale specifica di messaggi, riducendo al minimo i rischi durante la transizione.

Monitoraggio continuo: un processo, non un evento

L’implementazione del DMARC non termina con la configurazione iniziale. I rapporti DMARC forniscono informazioni preziose su:

- Quali server inviano la posta dal tuo dominio

- Quale percentuale di messaggi supera l’autenticazione

- Quali server inviano messaggi di errore DMARC

- Quali azioni intraprendono i server riceventi?

Si consiglia di creare una cassetta postale dedicata per questi report, poiché il loro volume può essere considerevole. Per le organizzazioni di grandi dimensioni, prendere in considerazione servizi di terze parti che analizzano questi report XML complessi e li trasformano in informazioni utili.

Il monitoraggio regolare consente di identificare le fonti di posta elettronica legittime che potrebbero non riuscire ad autenticarsi e di regolare le impostazioni per migliorare il recapito messaggi.

Perché vale la pena implementare questi protocolli di autenticazione

Le giuste impostazioni SPF, DKIM e DMARC migliorano direttamente le prestazioni delle tue campagne di email marketing. Questi protocolli funzionano come un sistema integrato che autentica le tue e-mail e protegge il tuo dominio dai tentativi di spoofing.

Il miglioramento della deliverability si traduce in risultati concreti: più email raggiungono la casella di posta principale, i tassi di apertura aumentano e il numero di messaggi contrassegnati come spam si riduce notevolmente. La tua reputazione di mittente migliora progressivamente, creando un ciclo positivo che avvantaggia tutte le tue comunicazioni future.

Ti consigliamo di seguire l’approccio graduale che abbiamo spiegato: inizia con la politica “nessuno” per monitorare per alcune settimane, procedi fino alla “quarantena” con percentuali incrementali e infine implementa il “rifiuto” quando sei sicuro che tutto funzioni correttamente. Questo processo consente di identificare e risolvere i problemi prima di applicare criteri più restrittivi.

Ricorda che l’implementazione di questi protocolli non è un evento una tantum. Il monitoraggio continuo tramite i report DMARC vi fornirà informazioni preziose per ottimizzare la vostra configurazione e mantenere la massima efficacia a lungo termine.

L’investimento di tempo nella corretta configurazione di SPF, DKIM e DMARC viene rapidamente recuperato grazie al miglioramento delle prestazioni delle campagne. In caso di domande durante il processo di implementazione, il nostro team di supporto sarà lieto di aiutarti a ottimizzare la deliverability delle tue e-mail.

Ti ho detto che è altrettanto importante avere e-mail che implementano correttamente SPF, DKIM e DMARC quanto autenticare la validità degli indirizzi e-mail per garantire la consegna dei tuoi messaggi. Puoi automatizzare l’intera procedura utilizzando l’API per convalidare gli indirizzi e-mail , garantendo la qualità dei tuoi messaggi.

FAQs

Domanda 1. Qual è la funzione principale di SPF, DKIM e DMARC nell’email marketing?

SPF, DKIM e DMARC sono protocolli di autenticazione che lavorano insieme per verificare la legittimità delle e-mail, migliorare la deliverability e proteggere dallo spoofing. SPF verifica il server di invio, DKIM garantisce l’integrità dei contenuti e DMARC imposta le politiche di autenticazione basate sul dominio.

Domanda 2. Come posso implementare con successo il DMARC nel mio dominio?

Implementa il DMARC gradualmente. Inizia con un criterio “nessuno” per il monitoraggio, quindi passa alla “quarantena” con percentuali incrementali e infine al “rifiuto”. Crea un record TXT nel tuo DNS con il nome “_dmarc” e un valore che includa la versione, la policy e l’indirizzo di reporting. Monitora regolarmente i rapporti DMARC per regolare le impostazioni.

Domanda 3. Quali vantaggi offre l’implementazione di questi protocolli per le mie campagne email?

La corretta implementazione di SPF, DKIM e DMARC può migliorare significativamente la deliverability delle vostre e-mail, riducendo fino al 10% quelle contrassegnate come spam. Ciò si traduce in tassi di apertura e clic più elevati, una migliore reputazione del mittente e una protezione contro il phishing, che aumenta la fiducia dei destinatari.

Domanda 4. Come posso verificare se le mie impostazioni SPF, DKIM e DMARC sono corrette?

Esistono diversi strumenti online gratuiti per controllare le impostazioni. Alcune opzioni popolari includono MXToolbox, EasyDMARC, DMARCLY e URIports. Questi strumenti analizzano i record DNS e forniscono informazioni dettagliate sulle impostazioni SPF, DKIM e DMARC, aiutandovi a identificare e risolvere potenziali problemi.

Domanda 5. Quali errori devo evitare durante la configurazione del DMARC?

Evitate di lasciare la politica DMARC su “nessuno” a tempo indeterminato, in quanto ciò non protegge realmente il vostro dominio. Non implementare una politica di “rifiuto” senza prima monitorarla e ridurla gradualmente. Assicurati di non superare il limite di 10 ricerche DNS sui tuoi record SPF. Configura le registrazioni per i domini e i sottodomini inattivi. Mantenete un monitoraggio continuo dei rapporti DMARC per identificare e risolvere i problemi di autenticazione.