En este artículo aprenderás a identificar los correos con ejemplos de phishing más comunes y las técnicas que utilizan los ciberdelincuentes para engañarte. Te mostraremos las señales de alerta que debes conocer y cómo actuar si recibes un mensaje sospechoso en tu bandeja de entrada.

Puntos Clave

Protégete del phishing conociendo las señales de alerta y aplicando medidas preventivas que pueden salvar tu información personal y financiera.

• Identifica señales clave: Direcciones sospechosas, errores gramaticales, urgencia falsa y solicitudes de datos personales son indicadores claros de phishing.

• Nunca interactúes con contenido sospechoso: No hagas clic en enlaces ni descargues archivos de correos dudosos; verifica siempre directamente con la entidad oficial.

• Activa la verificación en dos pasos: Esta medida adicional protege tus cuentas incluso si los ciberdelincuentes obtienen tu contraseña.

• Mantente actualizado y capacitado: La educación continua sobre nuevas técnicas de phishing es tu mejor defensa contra estas amenazas en constante evolución.

• Reporta intentos de fraude: Denuncia correos sospechosos a tu proveedor y a las empresas suplantadas para ayudar a prevenir futuros ataques.

Recuerda que el phishing representa el 15% de todas las violaciones de datos y casi el 30% de las personas abren correos fraudulentos. Tu vigilancia personal sigue siendo la primera línea de defensa más efectiva contra estos ataques.

¿Qué es el phishing y por qué debes conocer esta amenaza?

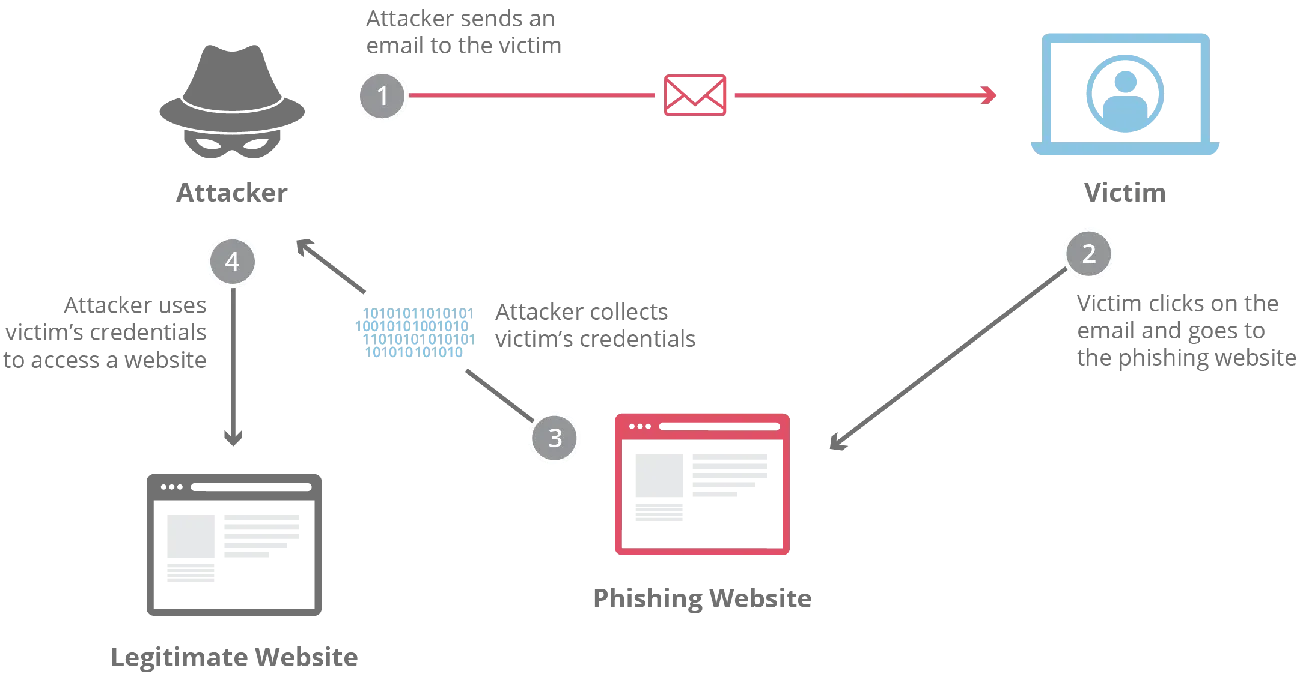

Image Source: Cloudflare

El phishing es una técnica que utilizan los ciberdelincuentes para robarte información confidencial como contraseñas, números de tarjetas de crédito o datos bancarios. Los atacantes se hacen pasar por empresas legítimas y envían mensajes fraudulentos para engañarte. Esta amenaza se ha convertido en el método más efectivo de la ciberdelincuencia porque explota algo muy humano: la confianza.

¿Cómo ejecutan los atacantes un phishing paso a paso?

Los ciberdelincuentes siguen un proceso sistemático para engañar a sus víctimas. Te explico cómo funciona:

Paso 1: El atacante define sus objetivos y selecciona las víctimas potenciales.

Paso 2: Realiza una investigación preliminar sobre ti o tu empresa.

Paso 3: Identifica e investiga detalladamente a los objetivos específicos.

Paso 4: Redacta el mensaje utilizando técnicas de ingeniería social.

Paso 5: Envía el correo haciéndose pasar por una entidad confiable.

El éxito de estos ataques radica en crear una falsa sensación de urgencia. Los estafadores utilizan técnicas de manipulación emocional para que actúes sin pensar. Un dato que te puede sorprender: el phishing representa el 15% de todas las violaciones de datos, con un coste medio para las organizaciones de 4,88 millones de dólares.

¿En qué se diferencia el phishing de otros ciberataques?

Mientras otros ataques se dirigen a vulnerabilidades técnicas, el phishing explota errores humanos. Te presionan para que tomes decisiones precipitadas. A diferencia del ransomware que secuestra sistemas, o los ataques DDoS que colapsan servicios, el phishing busca específicamente robar tu información personal o financiera.

Aquí tienes un dato preocupante: casi el 30% de las personas abren los correos fraudulentos que reciben, y otro 13% hace clic en el enlace malicioso. Esto demuestra por qué es tan importante que aprendas a identificarlos.

Tipos de phishing que debes conocer

Te recomendamos familiarizarte con estos términos específicos para protegerte mejor:

Vishing: Combinación de “voice” y “phishing”. Los estafadores te llaman haciéndose pasar por empleados de tu banco para obtener claves SMS o tokens digitales.

Smishing: Phishing mediante mensajes SMS. Recibes textos de supuestas entidades bancarias pidiendo que llames a números falsos o sigas enlaces fraudulentos.

Pharming: Te redirige a páginas falsas através de ventanas emergentes, sin necesidad de hacer clic en enlaces.

Whaling: Ataques dirigidos a ejecutivos de alto nivel, utilizando correos personalizados sobre asuntos corporativos urgentes.

Recuerda que estos métodos evolucionan constantemente. Los atacantes utilizan tecnologías como la inteligencia artificial para crear mensajes más convincentes y difíciles de detectar.

7 Señales que te Ayudan a Identificar Correos Phishing

¿Cómo puedes saber si ese correo que acabas de recibir es legítimo o una estafa? Los ciberdelincuentes cometen errores que puedes detectar fácilmente si sabes qué buscar. A continuación, te mostramos siete indicadores clave que debes revisar antes de interactuar con cualquier mensaje.

Paso 1: Revisa la dirección del remitente

Examina cuidadosamente el dominio desde donde llega el correo. Las direcciones fraudulentas incluyen caracteres adicionales o pequeñas modificaciones. En lugar de “amazon.com” podrías encontrar “amaz0n-secure.com” o “amazon-verificacion.com”.

Recuerda pasar el cursor sobre la dirección del remitente sin hacer clic. Si la dirección que aparece es diferente a la que se muestra, es una clara señal de alerta.

Paso 2: Busca errores en el texto

Las empresas profesionales revisan cuidadosamente sus comunicaciones. Si encuentras faltas ortográficas evidentes o errores gramaticales, desconfía del mensaje. Los estafadores a veces incluyen estos errores deliberadamente para filtrar a personas más vulnerables.

Paso 3: Analiza el asunto del correo

“Verificación de contraseña requerida de forma inmediata” es el asunto más utilizado en ataques de phishing, con un 43% de efectividad. Los estafadores utilizan frases alarmantes para crear urgencia artificial. Desconfía siempre de mensajes que exigen acción inmediata o amenazan con bloquear tu cuenta.

Paso 4: Identifica solicitudes de información personal

Ninguna empresa legítima te pedirá contraseñas, números de tarjetas de crédito o códigos de seguridad por correo electrónico. Las entidades bancarias y comerciales utilizan canales seguros para solicitar este tipo de información. Si recibes una petición así, es phishing.

Paso 5: Evalúa ofertas sospechosas

Los premios inesperados, devoluciones fiscales no solicitadas o ganancias extraordinarias son señales típicas de estafa. Si no has participado en ningún sorteo o no has solicitado información sobre esos servicios, es muy probable que sea un engaño.

Paso 6: No interactúes con enlaces o archivos

Antes de hacer clic en cualquier enlace, pasa el ratón por encima para ver la URL real. Los archivos ejecutables (.EXE), documentos de Office y PDFs pueden contener malware. Si no esperabas recibir estos archivos, no los abras.

Paso 7: Verifica la información de contacto

Los correos legítimos incluyen datos completos de la empresa: direcciones físicas, números de teléfono y enlaces a sitios web oficiales. La ausencia de información de contacto detallada es una señal de advertencia que no debes ignorar.

Te recomendamos aplicar estos siete pasos cada vez que recibas un correo sospechoso. La combinación de varios indicadores aumenta significativamente la probabilidad de que sea un intento de phishing.

Qué hacer si recibes un correo sospechoso

¿Has identificado un mensaje sospechoso en tu bandeja de entrada? Actuar de forma correcta puede salvar tu cuenta y proteger tus datos personales. A continuación, te mostraremos los pasos que debes seguir para minimizar los riesgos.

Paso 1: Verifica los detalles del remitente

Examina cuidadosamente la información del remitente antes de tomar cualquier acción. En la mayoría de clientes de correo puedes acceder a las cabeceras completas del mensaje seleccionando opciones como “Ver origen del mensaje” o “Propiedades”.

Te recomendamos utilizar herramientas como MessageHeader para interpretar estos datos técnicos de forma sencilla. Esto te permitirá comprobar si la dirección IP coincide realmente con la organización que dice ser.

Paso 2: No interactúes con el contenido del mensaje

Recuerda que si sospechas que un correo es fraudulento, nunca debes hacer clic en ningún enlace ni descargar archivos adjuntos. Aunque el enlace parezca legítimo, podría contener malware peligroso para tu dispositivo.

Si necesitas verificar alguna información con la entidad, accede directamente a su sitio web oficial escribiendo la URL en tu navegador. Nunca utilices los enlaces del correo sospechoso.

Paso 3: Reporta el intento de phishing

Es fundamental denunciar estos intentos para proteger a otros usuarios. El proceso es sencillo:

- En Gmail: Selecciona el mensaje, pulsa el botón de los tres puntos y elige “Reportar phishing”

- En Outlook: Selecciona el correo, después “Reportar” y finalmente “Phishing”

Si el mensaje suplanta a una empresa reconocida, te recomendamos contactar directamente con ella para alertarles sobre el intento de fraude.

Paso 4: Actúa rápidamente si hiciste clic accidentalmente

Si accidentalmente interactuaste con el correo sospechoso, desconecta inmediatamente tu dispositivo de internet. Esto evitará que el malware se propague o envíe tus datos a los ciberdelincuentes.

Después, ejecuta un análisis completo con tu software antivirus. Te recomendamos cambiar las contraseñas de tus cuentas importantes desde otro dispositivo seguro, especialmente si introdujiste credenciales en sitios sospechosos.

Herramientas y buenas prácticas para prevenir el phishing

Para proteger tus cuentas contra los ataques de phishing, te recomendamos combinar herramientas tecnológicas con buenas prácticas preventivas. La implementación de múltiples capas de seguridad reduce significativamente los riesgos para tus datos.

Activa filtros de spam y verificación en dos pasos

La verificación en dos pasos añade una capa adicional de seguridad incluso si tu contraseña es comprometida. Cuando inicies sesión, necesitarás tanto tu contraseña como un segundo paso de verificación: un código enviado a tu teléfono o generado por una aplicación autenticadora.

Esta protección es especialmente efectiva contra el phishing. Incluso si los ciberdelincuentes obtienen tu contraseña, no podrán acceder a tu cuenta sin el segundo factor de autenticación.

Utiliza software antimalware y antivirus

Te recomendamos software antimalware como Microsoft Defender, Malwarebytes o Bitdefender para protección en tiempo real contra amenazas digitales. Estas herramientas analizan activamente correos electrónicos y archivos adjuntos buscando contenido malicioso antes de que pueda dañar tu sistema.

Además, incluyen funciones específicas contra el phishing que identifican y bloquean sitios web fraudulentos de forma automática.

Capacitación continua del personal

La formación regular en ciberseguridad reduce significativamente el riesgo de sufrir ataques exitosos. Las empresas pueden implementar programas de concienciación que incluyan simulaciones de phishing controladas para entrenar a los empleados.

Según estudios recientes, el 86% de los empleados hacen clic en enlaces de phishing sin la formación adecuada. Recuerda que la educación continua es tu mejor defensa.

Protocolos SPF, DKIM y DMARC para empresas

Si manejas una empresa, te recomendamos implementar estos tres protocolos de autenticación de correo electrónico. Ayudan a verificar que los mensajes proceden realmente del dominio que dicen representar:

- SPF (Sender Policy Framework): Especifica qué servidores están autorizados para enviar correo desde tu dominio.

- DKIM (DomainKeys Identified Mail): Añade una firma digital verificable a tus correos.

- DMARC (Domain-based Message Authentication): Establece políticas sobre qué hacer con los correos que no pasan las verificaciones anteriores.

La implementación de estos protocolos es sencilla y te proporcionará una protección adicional contra la suplantación de tu dominio.

Proteger tus datos del phishing está en tus manos

Los ataques de phishing continuarán siendo una amenaza real para tus cuentas personales y datos financieros. Sin embargo, ahora tienes las herramientas necesarias para identificar estos intentos de fraude antes de que causen daño.

Recuerda que tu vigilancia personal es la primera línea de defensa más efectiva. Los filtros de spam y antivirus ayudan, pero tu capacidad para reconocer direcciones sospechosas, errores gramaticales y peticiones urgentes marca la diferencia.

Te recomendamos activar la verificación en dos pasos en todas tus cuentas importantes. Esta medida adicional protege tu información incluso si los ciberdelincuentes obtienen tu contraseña. Es una inversión de tiempo que puede salvarte de perder el acceso a tus cuentas o sufrir pérdidas económicas.

Si recibes un correo sospechoso, no entres en pánico. Sigue los pasos que has aprendido: verifica el remitente, no hagas clic en enlaces dudosos y reporta el incidente a tu proveedor de correo.

La educación sobre estas amenazas es un proceso continuo. Los ciberdelincuentes perfeccionan constantemente sus técnicas, pero tu conocimiento también puede crecer. Mantente informado sobre las nuevas modalidades de phishing y comparte esta información con familiares y compañeros de trabajo.

Validar las direcciones de correo utilizando herramientas como el email checker ayuda a identificar direcciones erróneas y mails inválidos que pueden utilizarse como remitentes de los ataques.

Si tienes alguna pregunta sobre la seguridad de tus correos electrónicos o necesitas ayuda para implementar medidas preventivas, nuestro equipo estará encantado de ayudarte. La protección de tus datos personales es una responsabilidad compartida.

FAQs

Q1. ¿Cuáles son las señales más comunes de un correo electrónico de phishing?

Las señales más comunes incluyen direcciones de correo sospechosas, errores ortográficos y gramaticales, sensación de urgencia injustificada, solicitudes de información personal, y enlaces o archivos adjuntos maliciosos.

Q2. ¿Cómo puedo verificar si un correo electrónico es legítimo o un intento de phishing?

Verifica cuidadosamente la dirección del remitente, no hagas clic en enlaces sospechosos, desconfía de solicitudes urgentes de información personal y comprueba directamente con la empresa supuestamente remitente a través de sus canales oficiales.

Q3. ¿Qué debo hacer si creo haber recibido un correo de phishing?

No interactúes con el contenido del correo, reporta el mensaje a tu proveedor de correo electrónico, alerta a la empresa suplantada si es el caso, y ejecuta un análisis antivirus si has hecho clic en algún enlace o descargado archivos.

Q4. ¿Qué medidas de seguridad puedo implementar para protegerme contra el phishing?

Activa la verificación en dos pasos en tus cuentas, utiliza software antimalware actualizado, mantente informado sobre las últimas técnicas de phishing y sé cauteloso con las comunicaciones no solicitadas que piden información personal o financiera.

Q5. ¿Por qué el phishing es considerado tan peligroso en comparación con otros tipos de ciberataques?

El phishing es particularmente peligroso porque explota la confianza humana y los errores de juicio, puede evadir muchas medidas de seguridad técnicas, y a menudo resulta en el robo directo de información sensible o financiera, causando daños significativos a individuos y organizaciones.